摘要:,,本文介绍了交换机和防火墙的接线图,提供了构建高效网络连接的详细指南。通过数据驱动计划,本文旨在帮助读者了解如何正确配置交换机和防火墙,以实现网络的高效性和安全性。内容包含接线图的绘制、设备配置的关键步骤以及优化网络连接的方法,为构建稳定可靠的网络环境提供实用指导。

本文目录导读:

在现代网络架构中,交换机和防火墙是不可或缺的关键设备,交换机用于连接网络中的终端设备,实现数据的高速传输;而防火墙则负责网络安全,保护网络免受未经授权的访问和恶意攻击,本文将详细介绍交换机和防火墙的接线方法,帮助您构建高效、安全的网络连接。

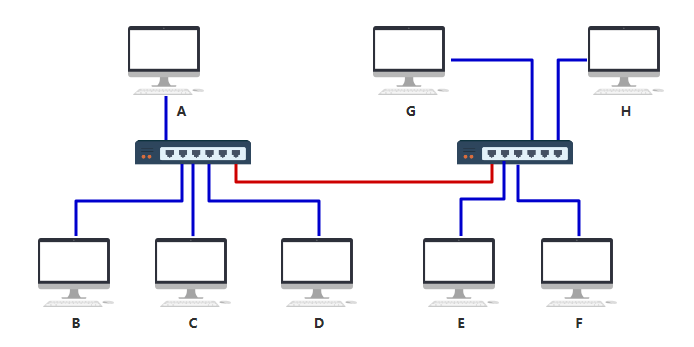

交换机接线图

1、交换机基本结构

交换机是一种网络设备,用于连接多台设备,如计算机、服务器、打印机等,交换机通常具有多个端口,用于连接不同的设备。

2、接线步骤

(1) 确定网络设备的位置和数量,选择合适的交换机型号和端口数量。

(2) 将交换机连接到电源插座,确保设备正常工作。

(3) 使用网线将交换机端口与终端设备(如计算机、服务器等)相连,确保网线插入正确的端口,并检查连接是否牢固。

(4) 检查网络配置,确保所有设备都能正常通信。

3、接线注意事项

(1) 确保使用的网线符合标准,如CAT 5e或CAT 6等。

(2) 避免过度拥挤的接线,确保良好的通风和散热。

(3) 使用标签标识每个端口和连接线,方便管理和维护。

防火墙接线图

1、防火墙基本功能

防火墙是网络安全的重要组成部分,负责监控网络流量、过滤非法访问和恶意攻击,防火墙可以部署在内部网络和外部网络之间,保护网络免受未经授权的访问。

2、接线步骤

(1) 将防火墙连接到电源插座,确保设备正常工作。

(2) 使用网线将防火墙的外部网络接口连接到外部网络(如互联网)。

(3) 使用网线将防火墙的内部网络接口连接到内部网络(如公司局域网)。

(4) 配置防火墙规则,允许或阻止特定的网络流量,根据实际需求设置防火墙规则,确保网络安全。

3、接线注意事项

(1) 确保防火墙的放置位置合理,能够监控到所有重要的网络流量。

(2) 使用高质量的网线,确保数据传输的稳定性和安全性。

(3) 定期更新防火墙规则和配置,以适应网络环境和安全需求的变化。

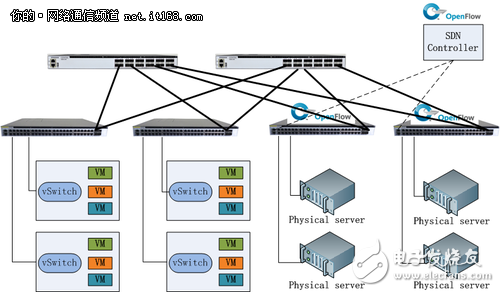

交换机与防火墙的集成

1、交换机与防火墙的集成方式

(1) 串联方式:将交换机和防火墙通过网线串联起来,所有网络流量都会经过防火墙的监控和过滤。

(2) 并联方式:交换机和防火墙分别连接到网络,防火墙可以监控整个网络的流量,但需要对每个交换机的端口进行配置。

2、集成步骤

(1) 根据实际需求选择合适的集成方式。

(2) 连接交换机和防火墙的网线,确保连接稳固。

(3) 配置交换机和防火墙的端口和规则,确保网络流量的正常传输和安全性。

3、集成注意事项

(1) 确保交换机和防火墙的兼容性,避免出现兼容性问题导致的问题。

(2) 在集成过程中,需要考虑到网络的性能和安全性,选择合适的设备和配置方案,确保网络的稳定性和安全性。

本文详细介绍了交换机和防火墙的接线方法,包括基本结构、接线步骤和注意事项,通过合理的接线和配置,可以实现高效、安全的网络连接,在实际应用中,需要根据网络环境和安全需求选择合适的设备和配置方案,希望本文能够帮助您更好地理解和应用交换机和防火墙,构建高效的网络连接。

皖ICP备2024043479号-8

皖ICP备2024043479号-8 皖ICP备2024043479号-8

皖ICP备2024043479号-8

还没有评论,来说两句吧...